Management Summary

Der Abschluss des KHZG markiert keinen Zielpunkt, sondern den Übergang in eine Ära verschärfter regulatorischer Coercion und persönlicher Vorstandshaftung. Die Triade aus NIS-2 [1], EU AI Act [4] und KRITIS-Dachgesetz erzwingt eine fundamentale Neuausrichtung der IT-Governance. Bei einer durchschnittlichen IT-Personalquote von 2,5 FTE pro 100 Betten [7] und einem DigitalRadar-Wert von 42,5 von 100 Punkten [6] trifft regulatorische Last auf operative Unterausstattung. Für das C-Level wandelt sich Digitalisierung damit von einer Modernisierungsaufgabe zu einem strategischen Risikofaktor, der unmittelbar die persönliche Haftung und die D&O-Deckung tangiert – und der nur über Priorisierungsmanagement, Verbundstrukturen und konsequente Interoperabilität beherrschbar bleibt.

Für wen relevant?

Klinikgeschäftsführung, kaufmännische und ärztliche Direktion; CIO/CDO im Klinikumfeld; Aufsichtsräte und Trägergremien (kommunal, freigemeinnützig, privat); IT-Sicherheits- und Datenschutzbeauftragte; D&O-Versicherer und -Makler; Health-IT-Anbieter; Gesundheitspolitik und Länderbehörden.

Drei Kernaussagen

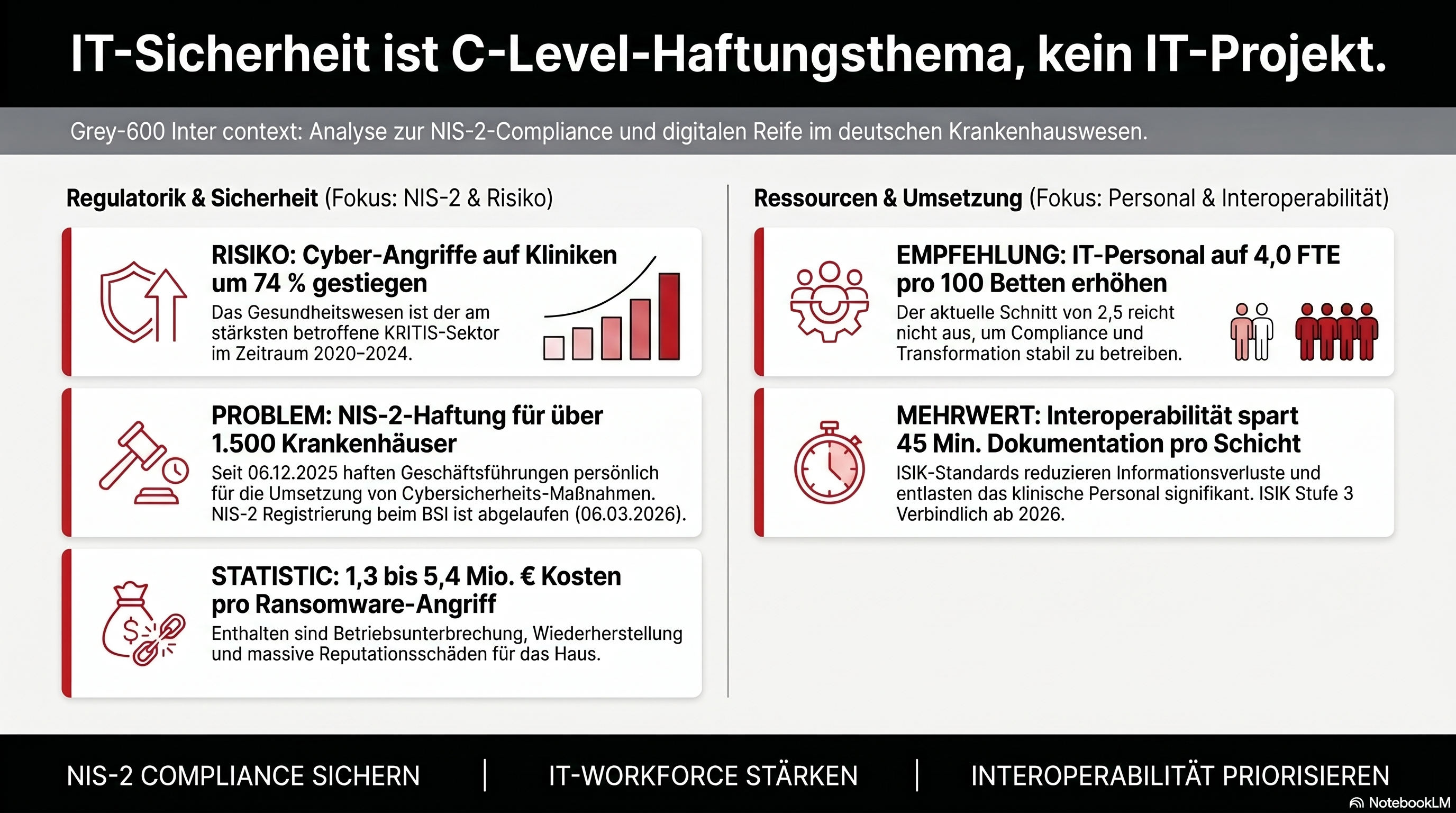

- NIS-2 macht IT-Sicherheit zur persönlichen Vorstandspflicht. Seit 06.12.2025 haften Geschäftsleitungen gemäß § 38 NIS2UmsuCG / § 30 BSIG persönlich; die Registrierungsfrist beim BSI endete am 06.03.2026 [1][2] – allein die Nicht-Registrierung ist bußgeldbewehrt.

- Das KHZG-Compliance-Paradoxon ist real. Trotz 4,3 Mrd. Euro Fördervolumen stieg der DigitalRadar-Index von 33,3 (2022) auf nur 42,5 (2024) [6]; rund 30 Prozent der Projekte werden nach DKG-Schätzung nicht fristgerecht abgeschlossen [5].

- 4,0 FTE pro 100 Betten sind die neue kritische Untergrenze. Der heutige Schnitt von 2,5 FTE pro 100 Betten [7] reicht nicht aus, um NIS-2-Compliance, ISiK-Stufe-3 und EU-AI-Act-Bias-Monitoring rechtssicher zu betreiben. IT-Autarkie auf Einzelhausebene ist 2026 nicht mehr verantwortbar.

1. Das Compliance-Paradoxon – warum Sanktionen allein keine Reife erzwingen

Die Bilanz des Krankenhauszukunftsgesetzes (KHZG) nach Ende der offiziellen Förderperiode ist ein Lehrstück über die Grenzen staatlicher Anreizsysteme. Mit einem kumulierten Fördervolumen von rund 4,3 Milliarden Euro wurden circa 6.000 Einzelprojekte in 1.800 Krankenhäusern initiiert [3]. Dennoch zeigt die empirische Realität eine besorgniserregende Diskrepanz zwischen bewilligten Mitteln und tatsächlichem Gewinn an digitaler Reife. Der nationale Digitalisierungsindex (DigitalRadar) stieg im Beobachtungszeitraum 2022 bis 2024 lediglich von 33,3 auf 42,5 von 100 möglichen Punkten [6].

An dieser Stelle ist eine methodische Präzisierung essenziell: Der oft zitierte Vergleich mit internationalen Vorreitern wie Dänemark (Indexwerte > 70) oder Israel ist methodisch fragil. Der DigitalRadar ist ein spezifisch deutsches Instrument; internationale Vergleiche basieren meist auf Mapping-Konstruktionen des HIMSS-EMRAM-Modells [6]. Während Deutschland im Durchschnitt bei EMRAM Stage 3 bis 4 stagniert, operieren skandinavische Häuser flächendeckend auf Stage 6 oder 7. Dieser Reiferückstand lässt sich nicht durch bloße Projektbewilligungen beheben, sondern erfordert eine tiefgreifende Prozessreorganisation.

Sanktionsabschlag versus Implementierungskosten

Strategisch brisanter ist das „Compliance-Paradoxon“: Ab 2025 drohen Kliniken, die wesentliche Digitalisierungsstufen nicht nachweisen können, Sanktionsabschläge von bis zu 2 Prozent pro Abrechnungsfall (§ 14b KHG) [3]. In der aktuellen wirtschaftlichen Extremsituation vieler Häuser beobachten wir eine rationale, wenngleich gefährliche Abwägung: Vorstände entscheiden sich bewusst gegen die vollständige Umsetzung komplexer KHZG-Projekte, da Implementierungs- und Personalkosten das Risiko des Sanktionsabschlags kurzfristig übersteigen.

Die Deutsche Krankenhausgesellschaft schätzt, dass rund 30 Prozent der Projekte nicht fristgerecht zum Ende der verlängerten Frist abgeschlossen werden können. Die personelle Erschöpfung in den IT-Abteilungen und die Komplexität der KIS-Migrationen bilden hier den Flaschenhals. [5]

Dieses Kalkül ist kurzsichtig. Wer heute Sanktionen einpreist, unterschätzt die strukturelle ökonomische Belastung durch ungelöste Folgefinanzierungen. Die laufenden Betriebskosten (OpEx) für die durch das KHZG eingeführten Systeme – von Lizenzgebühren bis zur Cybersicherheits-Wartung – belaufen sich pro Haus auf geschätzte 375.000 bis 500.000 Euro pro Jahr. Da diese Kosten bislang nicht adäquat über die Fallpauschalen refinanziert werden, entsteht ein permanentes Defizit. Ein 500-Betten-Haus muss allein für den Erhalt des digitalen Status quo signifikante Deckungsbeiträge opfern, während gleichzeitig die rechtliche Bedrohungslage durch NIS-2 eine neue Dimension der Haftung eröffnet.

2. NIS-2 und die persönliche Haftung – Weckruf für die Geschäftsführung

Mit dem NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) hat sich Cybersecurity von einer nachgelagerten IT-Aufgabe zu einer genuinen Pflicht der Geschäftsleitung transformiert [1]. Die regulatorische Reichweite hat sich massiv ausgeweitet: Galten die KRITIS-Vorgaben bisher nur für rund 120 große Schwerpunktversorger, sind unter NIS-2 nun voraussichtlich über 1.500 Krankenhäuser sowie Pflegeeinrichtungen ab 50 Beschäftigten zur Einhaltung verschärfter Sicherheitsstandards verpflichtet.

Die rechtlichen Zeitlinien

Die Geschäftsführung muss die präzisen Stichtage kennen: Das NIS-2-Umsetzungsgesetz trat am 06.12.2025 in Kraft. Die dreimonatige Registrierungsfrist beim Bundesamt für Sicherheit in der Informationstechnik (BSI) endete am 06.03.2026 [2]. Wichtig: Die bloße Nicht-Registrierung stellt seit diesem Datum einen eigenständigen, bußgeldbewehrten Tatbestand dar – unabhängig davon, ob ein Sicherheitsvorfall vorliegt oder nicht.

§ 30 BSIG: Persönliche Verantwortung statt Delegation

Die entscheidende strategische Zäsur liegt in der persönlichen Verantwortlichkeit gemäß § 30 BSIG [1]. Die Geschäftsleitung kann die Verantwortung für das Risikomanagement nicht mehr delegieren. Das Gesetz fordert eine direkte Überwachungspflicht durch den Vorstand. Bei schuldhafter Verletzung dieser Pflichten sieht der Gesetzgeber einen Bußgeldrahmen von bis zu 10 Millionen Euro oder 2 Prozent des weltweiten Jahresumsatzes vor.

Die Cyberangriffe auf den Gesundheitssektor haben zwischen 2020 und 2024 um 74 Prozent zugenommen; das Gesundheitswesen ist damit der am stärksten betroffene Sektor der kritischen Infrastruktur in Deutschland. [2]

Diese Bedrohungslage hat unmittelbare Auswirkungen auf das D&O-Versicherungsmanagement. Versicherer fordern für 2026 zunehmend den lückenlosen Nachweis über die Implementierung des branchenspezifischen Sicherheitsstandards (B3S) als Bedingung für die Deckungszusage. Ohne B3S-Konformität riskieren Geschäftsführer im Falle eines Ransomware-Angriffs nicht nur den operativen Stillstand, sondern den Verlust ihres privaten Haftungsschutzes. Die Schäden eines erfolgreichen Angriffs – Betriebsunterbrechung, Wiederherstellung, Reputationsverlust – werden in der Branchenliteratur konsistent in einem Korridor von 1,3 bis 5,4 Millionen Euro pro Vorfall verortet. IT-Sicherheit ist damit zur Existenzfrage für die Management-Ebene geworden.

3. Die Interoperabilitäts-Illusion – ISiK als Befreiungsschlag gegen den Vendor Lock-in

Ein zentrales Hemmnis der Transformation war bisher die monolithische Struktur der Krankenhausinformationssysteme (KIS). Die „Top 4“-Anbieter (SAP, Dedalus, Meierhofer, CGM) beherrschen über 80 Prozent des Marktes und haben durch proprietäre Schnittstellen einen Vendor Lock-in zementiert, der Innovationen drosselt und die Kosten für Drittsysteme (Best-of-Breed) künstlich hochhält. Hier setzt die Spezifikation ISiK (Informationstechnische Systeme in Krankenhäusern) der gematik an [8].

Regulatorisches Instrument zur Marktöffnung

ISiK ist weit mehr als eine technische Richtlinie; es ist ein regulatorisches Instrument zur Marktöffnung. Durch die verpflichtende Nutzung von HL7-FHIR-Standards wird erstmals eine semantische Durchlässigkeit erzwungen. Rechtlicher Anker ist § 373 SGB V (zuvor § 394a SGB V), der die Bereitstellung interoperabler Schnittstellen verbindlich macht. Die Umsetzung erfolgt in drei Stufen: Während Stufe 1 und 2 den Austausch von Stamm- und Befunddaten adressierten, umfasst die ab 2026 verbindliche Stufe 3 komplexe Dokumenten-Workflows.

DACH-Vergleich der Interoperabilitätsansätze (Stand 2026)

| Land | Nationaler Standard | Verbindlichkeit | Status / Strategischer Fokus |

|---|---|---|---|

| Deutschland | ISiK (HL7 FHIR) | Gesetzlich verpflichtend (§ 373 SGB V) | Hoher Druck durch Sanktionen; Fokus auf KIS-Öffnung. |

| Schweiz | EPD / DigiSanté | Gesetzlich geregelt | Schleppende EPD-Adoption; DigiSanté (2025–2034) soll mit 2 Mrd. CHF beschleunigen. |

| Österreich | ELGA | Gesetzlich seit 2015 | Etabliert; Fokus auf Primärnutzung; FHIR-Migration in Arbeit. |

| EU / EHDS | EHDS-Verordnung | Verbindlich ab ca. 2027 | Grenzüberschreitender Austausch; IHE-Profile und FHIR-Mapping. |

Der strategische Vorteil einer konsequenten Interoperabilitätsstrategie ist messbar. Praxisreferenzen aus universitären Maximalversorgern zeigen, dass durch eine zentrale Interoperabilitäts-Middleware die Implementierungszeiten für neue Subsystem-Schnittstellen von ehemals sechs Monaten auf sechs Wochen reduziert werden können. Das bricht die monopolistische Preisgestaltung der KIS-Hersteller auf und ermöglicht den Einsatz spezialisierter KI-Lösungen ohne jahrelange IT-Projekte. Trotz dieser Standardisierungsfortschritte bleibt Interoperabilität eine Illusion, wenn die Datenqualität an der Quelle nicht stimmt – erst saubere, standardisierte Daten ermöglichen den rechtssicheren Einsatz der nächsten Technologiewelle.

4. Der blinde Fleck – der EU AI Act transformiert die Health-IT-Governance

Während sich die Branche noch auf NIS-2 konzentriert, nähert sich mit dem EU AI Act bereits die nächste regulatorische Welle, deren Tragweite für den klinischen Betrieb häufig unterschätzt wird. Ab August 2026 greifen die strengen Anforderungen für KI-Systeme, die als Hochrisiko-Produkte eingestuft werden [4]. Dies betrifft nahezu alle klinischen Entscheidungsunterstützungssysteme (CDSS), die für Diagnostik oder Therapieempfehlungen eingesetzt werden.

Vom Hersteller zum Betreiber: die Pflichtenverschiebung

Eine entscheidende strategische Verschiebung findet statt: Die Verantwortung wandert teilweise vom Hersteller zum Betreiber (Krankenhaus). Als Betreiber eines Hochrisiko-KI-Systems ist das Krankenhaus ab 2026 verpflichtet, eine eigene Konformitätsprüfung vor Inbetriebnahme durchzuführen. Dies beinhaltet zwingend ein kontinuierliches Bias-Monitoring: Krankenhäuser müssen sicherstellen, dass die verwendeten Algorithmen auf ihrer spezifischen Patientenpopulation (etwa hinsichtlich ethnischer Herkunft, Alter oder Geschlecht) keine diskriminierenden oder medizinisch fehlerhaften Ergebnisse liefern.

Für den CIO bedeutet dies den Aufbau einer dedizierten KI-Governance. Es reicht nicht mehr aus, eine CE-zertifizierte Software zu kaufen. Es müssen Prozesse etabliert werden, die die algorithmische Performance im klinischen Alltag überwachen und validieren. Ohne diese Governance entstehen unkalkulierbare Haftungsrisiken bei Behandlungsfehlern, die auf KI-Empfehlungen basieren. Die ärztliche Letztentscheidung bleibt zwar bestehen, doch der Begründungsdruck gegenüber einem Algorithmus erfordert eine neue Form der klinischen Dokumentation. Diese Komplexitätssteigerung trifft jedoch auf einen leergefegten Arbeitsmarkt.

5. Das Personal-Dilemma – warum 4,0 FTE die neue kritische Untergrenze sind

Die ambitionierteste Digitalstrategie scheitert an der Realität des Fachkräftemangels. In deutschen Kliniken liegt die IT-Personalausstattung derzeit bei durchschnittlich 2,5 Vollzeitäquivalenten (FTE) pro 100 Betten [7]. Angesichts der parallelen Anforderungen von NIS-2, ISiK-Migrationen und KI-Monitoring ist diese Quote operativ nicht mehr haltbar. Als neue kritische Untergrenze für einen stabilen und rechtssicheren Betrieb müssen 4,0 FTE pro 100 Betten angesehen werden.

Das arbeitsmarktökonomische Dilemma

Ein Einzelhaus mit 300 Betten kann die notwendigen zwölf hochqualifizierten IT-Spezialisten (Cybersecurity-Experten, Data Scientists, FHIR-Architekten) weder am freien Markt rekrutieren noch innerhalb starrer Tarifstrukturen adäquat vergüten. Der Versuch, diese Kompetenzen autonom aufzubauen, ist für die Mehrheit der Häuser zum Scheitern verurteilt.

Der einzige strategische Ausweg liegt in der radikalen Abkehr von der IT-Autarkie. Shared-Service-Modelle, IT-Konsortien zwischen kommunalen Trägern oder die Nutzung von Managed Security Services (MSS) sind die einzigen Optionen, um die regulatorische Last zu verteilen. Die Geschäftsführung muss die Bereitschaft entwickeln, Souveränität in der IT-Steuerung gegen operative Sicherheit in einem Verbund zu tauschen. Wer 2026 noch versucht, Cybersecurity und KI-Governance „inhouse“ ohne Verbundstruktur zu lösen, agiert fahrlässig.

6. Jenseits der Firewall – Konvergenz von Cyber- und physischer Resilienz

Die regulatorische Landschaft 2026 wird durch die Triade aus NIS-2, dem Cyber Resilience Act (CRA) und dem KRITIS-Dachgesetz vervollständigt. Das KRITIS-Dachgesetz (vom Bundestag im Januar 2026 beschlossen) markiert das Ende der isolierten Betrachtung von IT-Sicherheit. Krankenhäuser müssen nun eine ganzheitliche Resilienzstrategie vorweisen, die physische Sabotage, Zutrittskontrollen und den Schutz kritischer Versorgungsinfrastrukturen (Strom, Wasser, Sauerstoff) mit der IT-Sicherheit verschmilzt. Cybersecurity endet nicht mehr an der Firewall, sondern beginnt beim physischen Schutz der Serverschränke und Medizintechnik-Endpunkte.

Zusätzlich greift im September 2026 der Cyber Resilience Act [9]. Dieser verpflichtet Krankenhäuser mittelbar zu einem professionellen Lieferkettenmanagement: Nur Produkte, die den CRA-Sicherheitsanforderungen entsprechen, dürfen künftig beschafft und in das klinische Netz integriert werden. Das erfordert eine enge Verzahnung zwischen IT, Medizintechnik und Einkauf. Ein proaktives Asset-Management ist die Voraussetzung, um die Konformität der gesamten Lieferkette gegenüber dem BSI nachweisen zu können.

7. Fazit: Die Ära der selektiven Reife

Wir müssen uns von der Illusion einer homogenen, flächendeckenden Digitalisierung verabschieden. Die Kombination aus chronischer Unterfinanzierung, regulatorischer Überlastung und Personalmangel führt unweigerlich zu dem, was sich als „Selektive Reife“ beschreiben lässt.

In dieser Realität wird es keine Kliniken geben, die in allen Bereichen – von der ePA bis zur KI-gestützten Diagnostik – gleichermaßen „fertig“ sind. Vielmehr werden wir ein Patchwork an Reifegraden sehen: Ein Haus mag beim Patientenportal (KHZG-Erfolg) exzellent aufgestellt sein, weist aber kritische Lücken in der NIS-2-Konformität auf. Ein anderes Haus hat eine erstklassige Cybersecurity, scheitert aber an der Interoperabilität seiner Altsysteme.

Für die Geschäftsführung bedeutet dies: Strategisches Management im Jahr 2026 ist vor allem Priorisierungsmanagement. Da die Ressourcen für eine Voll-Transformation fehlen, muss die Führungsebene eine bewusste Entscheidung treffen: Welche klinischen Bereiche oder digitalen Innovationen sind wir bereit, zugunsten der zwingenden Compliance-Pflichten und der Haftungsvermeidung zu depriorisieren?

Die digitale Transformation ist kein technisches Projekt mehr, sondern eine dauerhafte Übung in Risikomanagement und selektiver Exzellenz. Wer diese Priorisierung nicht aktiv steuert, wird zwischen dem regulatorischen Hammer und dem operativen Amboss zerrieben.

8. Handlungscheckliste für C-Level-Entscheider

- NIS-2-Registrierung verifizieren: Eintragung beim BSI dokumentiert? Falls verspätet, formelles Selbstanzeigeschreiben vorbereiten und Compliance-Roadmap nachreichen.

- § 30 BSIG-Pflichtenheft etablieren: Risikomanagement-Verfahren, Schulungsnachweise und Überwachungspflicht des Vorstands schriftlich fixieren und mind. quartalsweise prüfen.

- B3S-Konformität und D&O abgleichen: Mit Versicherungsmakler die Deckungsvoraussetzungen 2026 schriftlich bestätigen lassen; Audit-Bericht der letzten zwölf Monate als Anlage.

- ISiK-Stufe-3-Migrationsplan auflegen: KIS-Anbieter zur Roadmap verpflichten; Strafzahlungen oder Sondertermine für Verspätungen vertraglich verankern.

- KI-Betreibergovernance aufbauen: Inventar aller eingesetzten Hochrisiko-KI-Systeme, Bias-Monitoring-Konzept, Verantwortlichkeiten gemäß EU AI Act Art. 26 schriftlich zuordnen.

- IT-Personalpfad auf 4,0 FTE pro 100 Betten: Stufenplan mit Verbund-, Shared-Service- oder MSS-Optionen; Vergleich Inhouse- vs. Verbundkosten als Entscheidungsvorlage für den Aufsichtsrat.

- Lieferkette CRA-fit machen: Asset-Inventur Medizintechnik plus IT, CRA-Klauseln in Beschaffungsverträge ab Q3/2026.

- Priorisierungsmatrix „Selektive Reife“: Welche digitalen Vorhaben werden bewusst depriorisiert, um Compliance- und Haftungsthemen zu sichern? Dokumentierter Vorstandsbeschluss.

Quellen

Primärquellen zuerst; Abrufdatum 15.05.2026.

- Bundesgesetzblatt Teil I: Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung (NIS2UmsuCG), in Kraft 06.12.2025. recht.bund.de

- Bundesamt für Sicherheit in der Informationstechnik (BSI): Die Lage der IT-Sicherheit in Deutschland, Lagebericht 2024. Bonn, 2024. bsi.bund.de

- Bundesministerium für Gesundheit (BMG): Krankenhauszukunftsgesetz (KHZG) – Übersicht und Stand der Umsetzung. bundesgesundheitsministerium.de

- Europäische Union: Verordnung (EU) 2024/1689 zur Festlegung harmonisierter Vorschriften für künstliche Intelligenz (KI-Verordnung), ABl. L 2024/1689. eur-lex.europa.eu

- Deutsche Krankenhausgesellschaft (DKG) / Deutsches Krankenhausinstitut (DKI): Krankenhaus-Barometer 2025. Berlin, Dezember 2025. dkgev.de (PDF)

- Konsortium DigitalRadar Krankenhaus (UKE, inav, hcb u. a.): DigitalRadar Krankenhaus – Abschluss- und Vergleichsmessung der Digitalisierung im deutschen Krankenhauswesen, im Auftrag des BMG. digitalradar-krankenhaus.de

- Bitkom e. V.: Krankenhausstudie 2024 – Cybersicherheit und IT-Personalausstattung in deutschen Kliniken. Berlin, 2024. bitkom.org

- gematik GmbH: ISiK – Informationstechnische Systeme in Krankenhäusern (Spezifikation Stufe 1–3, HL7 FHIR), gemäß § 373 SGB V. gematik.de

- Europäische Union: Verordnung (EU) 2024/2847 über horizontale Cybersicherheitsanforderungen für Produkte mit digitalen Elementen (Cyber Resilience Act, CRA), ABl. L 2024/2847. eur-lex.europa.eu

🎧 Diesen Beitrag als Podcast hören

Die Kernthesen dieses Artikels gibt es auch als Podcast-Episode: Vom Faxgerät zur Haftungsfalle im Krankenhaus

Weiterlesen im Themenfeld Digital Health

Analysen wie diese in den Posteingang?

Der Newsletter bündelt die wichtigsten Beiträge des Monats. Kein Spam, kein Tracking.

Newsletter abonnieren